Wie man sich aus der Ferne in E-Mails einhackt iCloud im Netz

CrackMail ist eine Komplettlösung zum Hacken und Einrichten einer Überwachung des iCloud-basierten E-Mail-Kontos einer anderen Person.

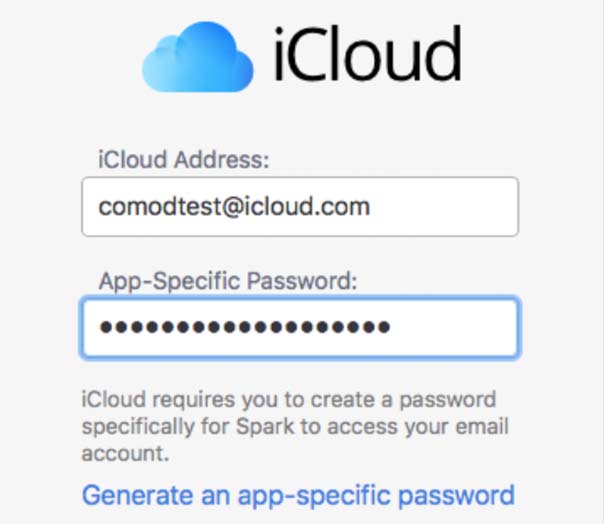

Geben Sie die E-Mail-Adresse an, die gehackt werden soll:

Die Anwendung CrackMail ist ein sicherer und zuverlässiger Weg, um das iCloud-Konto einer anderen Person zu überwachen: Verfolgen Sie die ein- und ausgehende Korrespondenz, die Aktivitäten des Benutzers in den Apple-Diensten und finden Sie den aktuellen Standort heraus.

-

Eine App zur Verfolgung eingehender und ausgehender E-Mails

-

Versenden von E-Mails im Namen des Eigentümers eines kompromittierten Kontos

-

Permanenter Zugang zum Passwortspeicher iCloud Schlüsselbund

-

Verfolgung persönlicher Daten und Aktivitäten in anderen Apple Diensten

-

Tools zur optimalen Navigation durch den E-Mail-Verlauf

-

Volle Kontrolle über Ihr Apple-Konto und autorisierte Geräte

Verfügbare Datentypen

Die Mailbox-Hacker-Anwendung ist als Web-Interface implementiert, d.h. die Nutzer erhalten direkt in ihrem Browser Zugriff auf die gehackten Kontodaten. Dieser Ansatz ermöglicht es, die Systemanforderungen zu minimieren. Die Überwachung und das E-Mail-Hacking können von Smartphones, Laptops oder Tablets mit beliebigen Betriebssystemen durchgeführt werden.

Überwachung des Schriftverkehrs

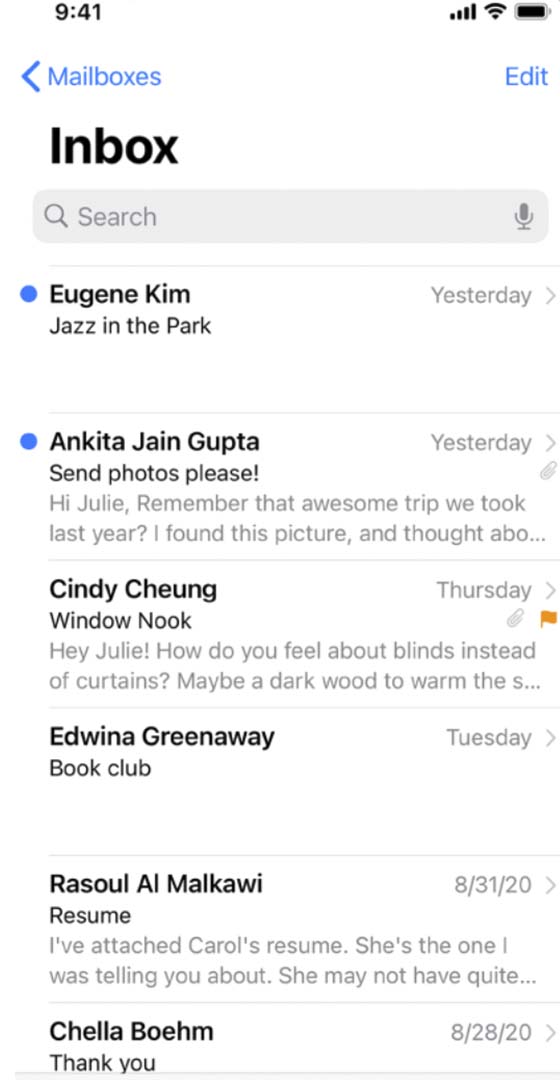

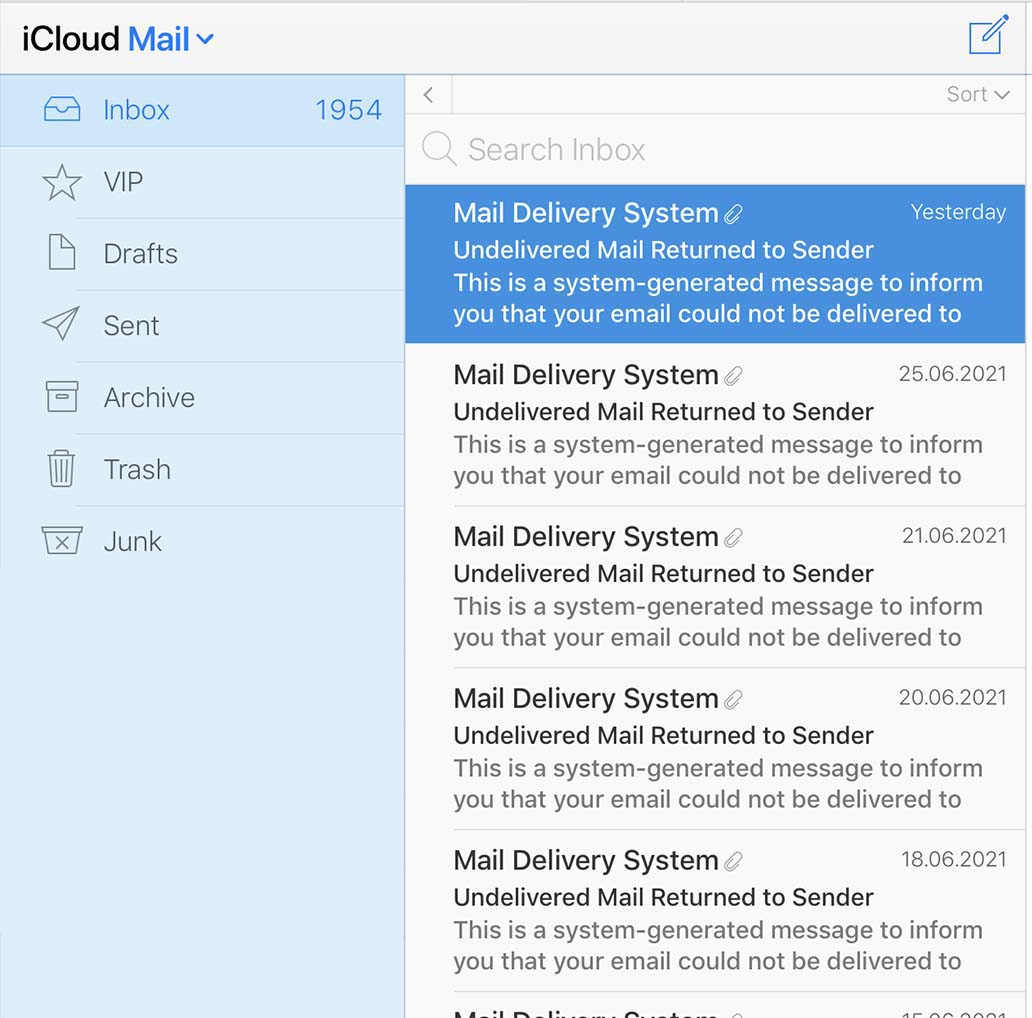

Verfolgen Sie eingehende und ausgehende E-Mails in iCloud Mail

Die Anwendung bietet eine Echtzeit-Überwachung Ihrer Korrespondenz: neue E-Mails werden sofort in Ihrem CrackMail Dashboard angezeigt und Sie werden entsprechend benachrichtigt. Der Korrespondenzverlauf kann als Tabelle auf Ihr Gerät heruntergeladen werden, die Informationen über den Absender und den Empfänger der E-Mail, Kopien, Zeit, Datum und Status des Versands enthält.

Passwort für das E-Mail-Konto

Ein E-Mail-Passwort in iCloud knacken

CrackMail E-Mail-Hacker ist ein sicherer Weg, um das Passwort von einem iCloud-Postfach herauszufinden. Warten Sie, bis das Hacken abgeschlossen ist, und melden Sie sich bei Ihrem persönlichen Konto an, um die aktuellen Berechtigungsdaten für Ihr Konto zu sehen. Sie können einen gehackten Benutzernamen und ein Passwort verwenden, um sich bei Ihrem Konto anzumelden. Wir empfehlen jedoch, ein VPN zu aktivieren, bevor Sie sich anmelden, oder eine virtuelle Maschine zu verwenden.

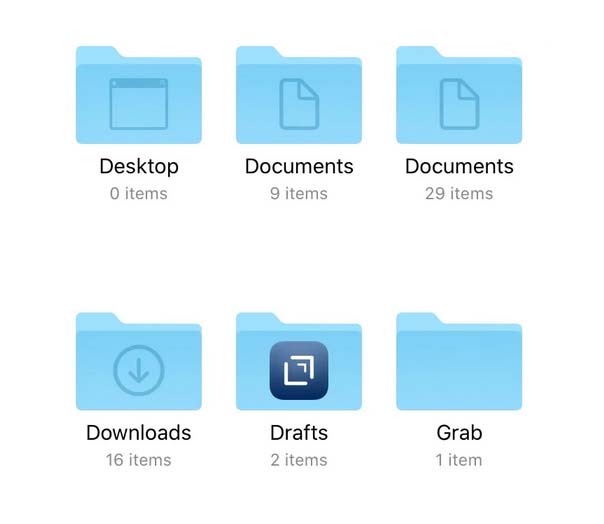

Zugriff auf den Gerätespeicher

Auf autorisierten Geräten gespeicherte Daten

Die iCloud-Kontozugänge werden verwendet, um den Überblick über die auf autorisierten Geräten gespeicherten Daten zu behalten: Fotos und Videos aus der Galerie, Notizen, Anruflisten, iMessages und SMS-Nachrichten. Aktivieren Sie die Datensynchronisation, damit alle neuen Dateien auf Ihrem Zielgerät automatisch in der CrackMail-Weboberfläche dupliziert oder auf Ihr Gerät heruntergeladen werden, wenn es sich mit WiFi verbindet.

Geodaten

Standortverfolgung über iCloud festlegen

Die Apple-Dienste haben vollen Zugriff auf die Geodaten der Geräte, für die das iCloud-Konto autorisiert wurde. Die Algorithmen von CrackMail nutzen den Locator-Dienst von Apple, um die Bewegungen des gehackten Kontoinhabers zu verfolgen. Die tatsächlichen Standorte werden an die Weboberfläche der App übertragen, und alle Bewegungsdaten werden in der CrackMail-Kontodatenbank gespeichert und können jederzeit abgerufen werden.

iCloud hacken, ohne den Kontoinhaber zu benachrichtigen

Apple aktualisiert und verbessert ständig sein iCloud-Sicherheitssystem, so dass es heute nur wenige Programme gibt, die das iCloud-Konto einer anderen Person verfolgen können. Die einzige Software, die dies völlig anonym und sicher tun kann, ist CrackMail. Die Software dupliziert die Kontodatenbank in einer Schnittstelle eines Drittanbieters, die die Privatsphäre des Benutzers garantiert - sie interagiert in keiner Weise mit dem kompromittierten Konto selbst und erlaubt daher dem Sicherheitssystem nicht, Ihre IP und andere persönliche Daten zu erkennen.

-

Verfolgung der persönlichen Daten der Nutzer

- Die CrackMail-Technologie ist darauf ausgerichtet, so viele Daten wie möglich über eine kompromittierte Person zu sammeln. Die Software verfolgt die Reisepass- und Zahlungsinformationen des Benutzers, verfolgt seinen Standort und ermittelt seine Privat- und Arbeitsadresse und sammelt Daten über seine Besuche auf Websites mit installierten iCloud-Zählpixeln.

-

Volle Kontrolle über die Mailbox

- CrackMail-Benutzer können die App verwenden, um die volle Kontrolle über ihr Ziel iCloud-Konto zu übernehmen. Zum Beispiel können Sie Ihr Apple-Konto verwalten - Abonnements für Dienste, Kontaktliste, persönliche und Zahlungsdaten anzeigen; löschen und fügen Sie Ihre eigenen und fremde Geräte zum Apple-Konto.

-

iCloud-Schlüsselbund-App knacken

- Die CrackMail-Technologie skaliert auf das iCloud-Hacking: Dies ist dank des Datenspeichermodells von Apple möglich, das Informationen an einem Ort, dem iCloud-Schlüsselbund, zentralisiert und speichert. So kann die Software nach dem Zugriff auf eines der Kontopasswörter die Autorisierungsdaten für andere Benutzerkonten hacken und zurückverfolgen.

-

Überwachung menschlicher Aktivitäten in Apple-Diensten

- Erfahren Sie mehr über die Konten und Aktivitäten einer Person in anderen Anwendungen und Diensten auf der Apple-Plattform: iTunes, AppStore, FaceTime, iMessages, etc. Die Anwendung sammelt Informationen über die Zahlungen und Abonnements des Kontoinhabers, verfolgt den Familienzugang und die persönlichen Daten von Benutzern, die dasselbe Gruppenabonnement für Apple-Dienste nutzen.

Was unsere Kunden über uns denken

Antworten auf Fragen, die bei der Arbeit mit der Software auftreten können.

Definitiv ist Crack.email die beste Lösung für das Hacken von ICloud. Ich habe es verwendet, um das Profil des Freundes meiner Schwester zu hacken. Nach dem Hacken konnte ich seine Korrespondenz verfolgen, seine versteckten Beiträge sehen und sogar seine Geolocation erkennen! Um ehrlich zu sein, habe ich anfangs die Funktionen der Anwendung nicht wirklich erforscht, also war es eine angenehme Überraschung.

Verwenden Sie die Software, um auf die Liste der Abonnenten des gehackten Kanals zuzugreifen. Jeder Benutzer, der den Kanal abonniert hat, wird mit einer E-Mail-Adresse und einer Telefonnummer verknüpft. Beim Exportieren wird die Liste in eine Tabelle umgewandelt, wobei die Wahl des Dokumentformats Ihnen überlassen bleibt.

Der zuverlässigste und sicherste Weg, die ICloud-Korrespondenz zu hacken! Glauben Sie mir, ich habe verschiedene versucht. Ich werde nicht beschreiben, meine Erfahrung im Detail, ich werde nur sagen, dass die Anwendung noch nie versagt hat, und ich verfolgen die Korrespondenz von 4 Personen von einem Konto!

Ich musste das Passwort für das ICloid meiner Ex-Freundin herausfinden, um einige sehr persönliche Daten, die ich ihr dummerweise geschickt hatte, aus meiner Korrespondenz zu löschen. Nun, es hat etwas Mühe gekostet, aber das war es absolut wert. Die App zeigt nicht nur das aktuelle Passwort an, sondern erkennt auch, wenn es geändert wird, was bedeutet, dass man tatsächlich permanenten Zugang zu seinem Konto erhält. 5 von 5 Punkten!

Ich habe erst vor kurzem erfahren, dass es solche Programme gibt, und ich habe sofort begonnen, den Markt zu erforschen. Ich habe ein eigenes Unternehmen, und die Möglichkeit, die Werbekampagnen der Konkurrenten auszuspionieren, kann meines Erachtens das Spiel wirklich verändern! Ich habe die App erst vor einer Woche gekauft, und die Funktionalität ist beeindruckend.

Ich wurde selbst gehackt und diese App erwies sich als der zuverlässigste Weg, um eine gestohlene iCloud wiederherzustellen. Das Ganze hat etwa 30 Minuten gedauert, und, was am wichtigsten ist, jetzt kann ich Profilautorisierungssitzungen verwalten, d. h., wenn ich wieder gehackt werde, kann ich mein Konto schnell wiederherstellen, wenn ich wieder gehackt werde.

Häufig gestellte Fragen

Antworten auf Fragen, die bei der Arbeit mit der Software auftreten können.

- Kann ich CrackMail verwenden, um die Identität eines kompromittierten Benutzers zu ermitteln?

- Die Software überträgt alle iCloud-Kontodaten an Dashboard, unabhängig von den Datenschutzeinstellungen, die darauf angewendet werden.

- Bietet die App Zugriff auf Daten, die in der iCloud-Wolke gespeichert sind?

- Alle in iCloud gespeicherten Dateien können sofort nach der Installation des Trackings angezeigt und heruntergeladen werden.

- Ist die Software in der Lage, ein verlorenes iPhone zu finden, wenn das Ziel-iCloud-Konto darauf autorisiert ist?

- CrackMail ist eine sichere, bewährte Alternative zu Apples Locator-Dienst. Die Anwendung verfolgt den Standort Ihres iPhones, wenn es für das Ziel-iCloud-Konto oder einen anderen Mail-Dienst autorisiert wurde, dessen Tracking von der Software unterstützt wird.

- Kann ich alle Informationen über mich und mein Zielkonto aus der CrackMail-Datenbank entfernen?

- Die Architektur von CrackMail ist so konzipiert, dass der Benutzer der alleinige Eigentümer der kompromittierten Kontodaten ist. Alle mit Ihrem Konto verbundenen Informationen werden auf unseren Servern in verschlüsselter Form gespeichert, und der Entschlüsselungsschlüssel ist an das Konto gebunden. Sie können ein Konto und die damit verbundenen Daten jederzeit löschen.

- Erlaubt CrackMail die Verfolgung des Standorts von Benutzern, die einen gemeinsamen Familienzugang mit dem Besitzer des kompromittierten Kontos haben?

- Mit CrackMail haben Sie Zugriff auf alle Daten, die dem kompromittierten Benutzer zur Verfügung stehen, einschließlich der Geodaten der Benutzer, die ein einziges Familienkonto verwenden.

Die Software funktioniert auf allen mobilen Plattformen und Netzen weltweit